ゼロトラストとは?従来のVPNとの違い

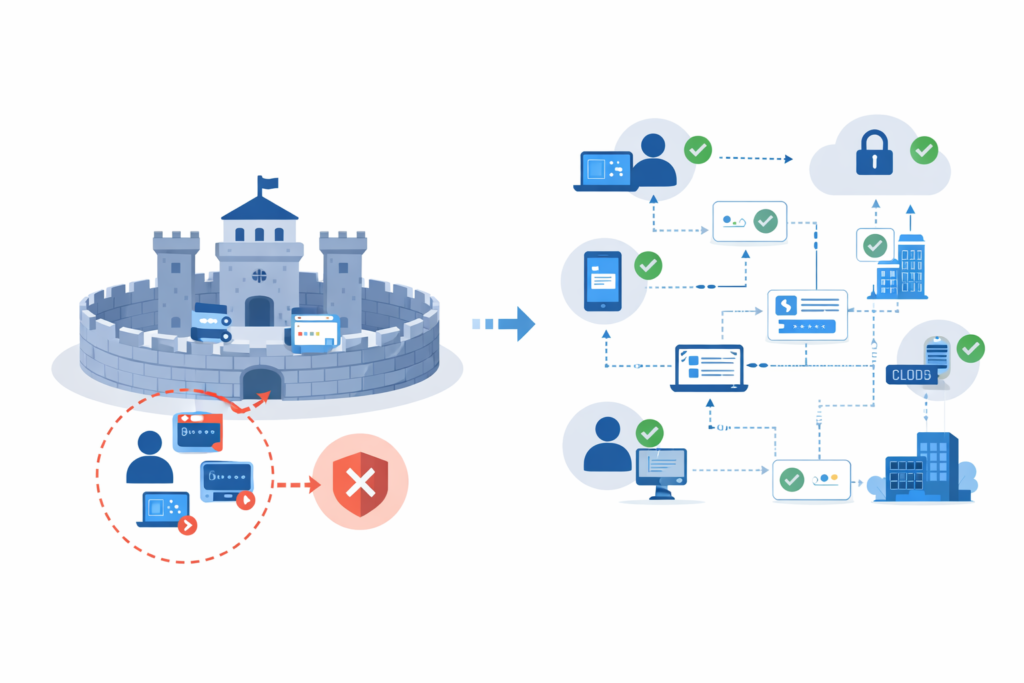

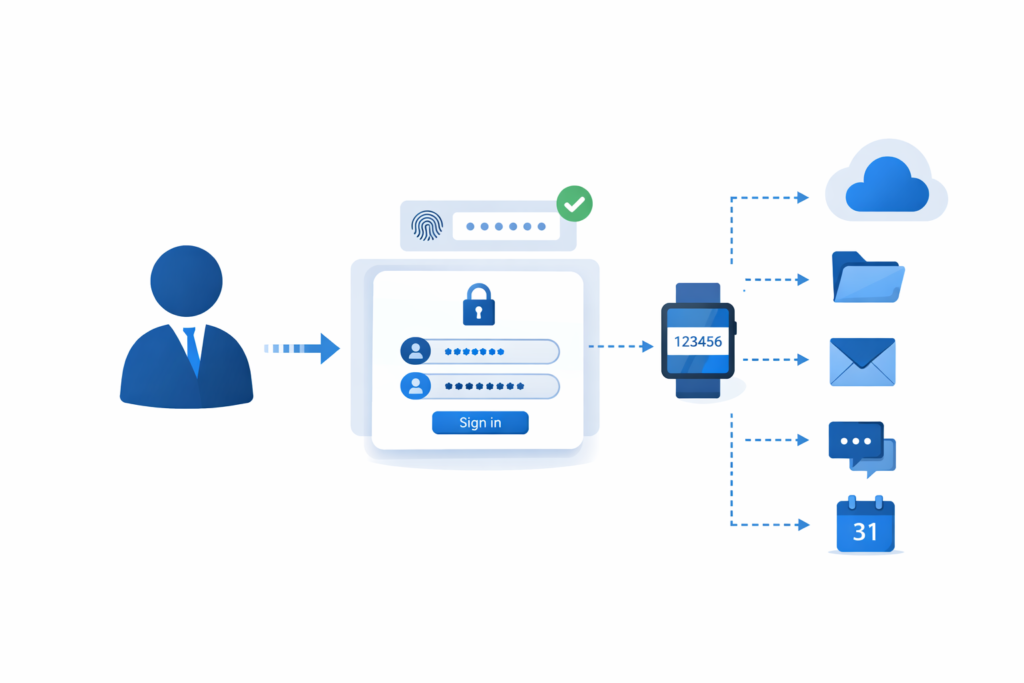

「ゼロトラスト」とは、「すべてのアクセスを信頼しない」ことを前提にしたセキュリティの考え方です。従来のように社内ネットワークを安全とみなす境界型防御とは異なり、ユーザーや端末、接続環境ごとに都度検証を行うのが特徴です。

一方、従来広く利用されてきたVPNは、社内ネットワークへ接続した時点で一定の信頼が与えられる仕組みです。このため、認証後の不正アクセスや情報漏洩リスクが課題とされてきました。

リモートワークやクラウド利用が進む現在、こうした背景からゼロトラストへの移行が進んでいます。

・現場から社内システムに安全にアクセスする企業が直面する構造的課題とは

・BYOD時代の端末認証とSmartGateの活用:MDM代替・ゼロトラスト・情報漏洩対策まで一気に解説

・VPNの危険性とは?最新のサイバー攻撃から見る“旧来型リモートアクセス”の限界

ゼロトラスト導入が失敗する原因5つ

① 製品導入だけで終わっている

ゼロトラストは製品ではなく“概念”です。

にもかかわらず、ツール導入だけで「対応済み」としてしまうケースが多く見られます。

設計や運用を伴わない導入は、期待した効果を発揮しません。

② 現場運用を考慮していない

セキュリティを優先しすぎるあまり、

- 認証回数が多すぎる

- スマホからアクセスしづらい

といった状況が発生すると、現場で使われなくなります。

結果として、ルール逸脱やシャドーITを招き、かえってリスクが高まります。

③ ID・認証管理が不十分

ゼロトラストの中心は「誰がアクセスしているか」というID管理です。

- アカウントが乱立している

- 退職者のIDが残っている

- パスワード管理が属人化している

この状態では、いくら高度な仕組みを導入しても機能しません。

④ 一括導入で負荷が大きい

全社一斉に導入しようとすると、

- システム側の対応が追いつかない

- 社員の理解が追いつかない

といった問題が発生し、運用が破綻します。

⑤ 社内ルール・教育が不足している

どれだけ仕組みを整えても、最終的に運用するのは人です。

ルールが曖昧なままでは、現場判断に任され、セキュリティの抜け漏れが発生します。

ゼロトラスト導入を成功させるための対策

これらの失敗を防ぐためには、以下のポイントを押さえることが重要です。

- 守るべき情報・業務を明確にする

- 利用シーン(外出・在宅・スマホ)を前提に設計する

- 認証基盤を整備する

特に重要なのが、

シングルサインオン(SSO)や多要素認証(MFA)の導入です。

認証を一元化し、かつ安全性を高めることで、利便性とセキュリティの両立が可能になります。

・シングルサインオン(SSO)で業務ツールアクセスを簡単に|リモートワーク・BYOD時代の認証管理とは

・ID・パスワード管理の煩雑さはシングルサインオン(SSO)で解決|情シスと社員、双方の負担を軽減する方法

ゼロトラスト導入の進め方(スモールスタートの手順)

ゼロトラスト導入は段階的に進めることが成功の鍵です。

① 重要な業務システムから優先的に対応

② 一部部署で試験導入(PoC)

③ 課題を洗い出して改善

④ 全社展開へ拡大

このようにスモールスタートで進めることで、現場への負担を抑えつつ定着を図ることができます。

まとめ|ゼロトラストは設計と運用が成功の鍵

ゼロトラストは、単なるセキュリティ強化ではなく、業務環境そのものを見直す取り組みです。

失敗する企業の多くは、

- ツール導入に偏っている

- 現場を無視している

- 準備不足のまま進めている

といった共通点があります。

逆に言えば、設計・運用・教育までを一体として考えることで、ゼロトラストは大きな効果を発揮します。

これから導入を検討する企業は、まずは自社の業務環境を整理し、「無理なく運用できる形」から段階的に進めていくことが重要です。

SmartGateで実現するゼロトラスト型アクセス

ゼロトラストの考え方を実現するためには、適切なアクセス管理基盤が必要になります。

SmartGateは、企業システムやクラウドサービスへのアクセスを安全に管理できるセキュリティソリューションです。

ユーザー認証やアクセス制御を適切に行うことで、従来のVPN中心のアクセス環境から、より安全で柔軟なアクセス管理へ移行することが可能になります。

これにより、社員は場所を問わず業務システムへ安全にアクセスでき、企業はセキュリティを維持しながらモバイルワークやクラウド活用を推進できます。

働き方やIT環境が変化する中で、企業のセキュリティ対策も進化が求められています。

ゼロトラストの考え方を取り入れることは、これからの企業IT環境を支える重要なステップと言えるでしょう。

SmartGateは、その実現を支えるソリューションとして、多くの企業の安全な業務環境を支えています。

執筆者:メディアマート株式会社 マーケティングチーム

クラウドPBX、セキュアブラウザ等のユニファイドコミュニケーションやネットワークセキュリティに関わる事業を15年運営。業界の最新常識やトレンド情報を発信しています。